创建用户并授权使用appstage-j9九游会登录

如果您需要对您所拥有的appstage进行精细的权限管理,您可以使用统一身份认证服务(identity and access management,简称iam)进行管理。

- 根据企业的业务组织,在您的华为云账号中,给企业中不同职能部门的员工创建iam用户,让员工拥有唯一安全凭证,并使用appstage服务。

- 根据企业用户的职能,设置不同的访问权限,以达到用户之间的权限隔离。

- 将appstage资源委托给更专业、高效的其他华为云账号或者云服务,这些账号或者云服务可以根据权限进行代运维。

如果华为云账号已经能满足您的要求,不需要创建独立的iam用户,您可以跳过本章节,不影响您使用appstage服务的其它功能。

当需要授权iam用户开通appstage服务时,该iam用户除了拥有appstage fullaccess中的权限外,还需要拥有cbc及iam的相关权限。

- 拥有cbc的权限

bss:order:pay、bss:order:view、bss:balance:view、bss:unsubscribe:update、bss:coupon:update(组合购)、bss:coupon:view(组合购)。

- 拥有iam的权限

iam:roles:getrole、iam:roles:createrole、iam:roles:updaterole、iam:roles:deleterole、iam:roles:listroles、iam:agencies:listagencies、iam:agencies:createagency、iam:agencies:updateagency、iam:permissions:listrolesforagencyondomain、iam:permissions:listrolesforagency、iam:permissions:grantroletoagency、iam:permissions:grantroletoagencyondomain、iam:permissions:revokerolefromagency、iam:tokens:assume、iam:credentials:createcredential、iam:credentials:deletecredential、iam:credentials:updatecredential、 iam:credentials:listcredentials、iam:projects:listprojects、iam:groups:listgroups、iam:groups:creategroup、iam:identityproviders:createidentityprovider、iam:identityproviders:createmapping、iam:identityproviders:createprotocol、iam:permissions:listrolesforgroupondomain、iam:permissions:listrolesforgrouponproject、iam:permissions:grantroletogrouponproject、iam:identityproviders:createidpmetadata、iam:identityproviders:getidentityprovider、iam:permissions:grantroletogroupondomain、iam:identityproviders:getmapping、iam:identityproviders:deleteprotocol、iam:identityproviders:getprotocol。

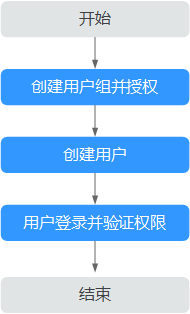

本章节为您介绍使用角色与策略的授权方法,操作流程如图1所示。

前提条件

给用户组授权之前,请您了解用户组可以添加的系统角色或策略如表1所示,并结合实际需求进行选择。如果您需要对除appstage服务之外的其它服务授权,iam支持服务的所有策略请参考权限策略。

|

系统角色/策略名称 |

描述 |

类别 |

依赖关系 |

|---|---|---|---|

|

appstage readonlyaccess |

应用平台只读权限。 |

系统策略 |

依赖iam的权限: iam:agencies:listagencies、iam:credentials:listcredentials、iam:projects:listprojects、iam:permissions:listrolesforagencyondomain、iam:permissions:listrolesforagency、iam:roles:getrole、iam:permissions:listrolesforgroupondomain。 |

|

appstage fullaccess |

应用平台管理员权限。 |

系统策略 |

依赖cbc及iam的权限。购买专业服务时,还需要具备psdm fullaccess权限策略。自定义策略操作请参考appstage自定义策略。

如果用户不创建自定义策略,则需要给iam用户授予tenant administrator和security administrator的权限。给iam用户授权操作请参考创建用户组并授权。 |

示例流程

- 创建用户组并授权

在iam控制台创建用户组,并授予appstage服务的权限“appstage readonlyaccess”。

- 创建用户并加入用户组

在iam控制台创建用户,并将其加入1中创建的用户组。

- 用户登录并验证权限

新创建的用户登录控制台,验证appstage服务的只读权限:

在“总览”页,可以查看套餐包详情,表示“appstage readonlyaccess”已生效。

相关文档

意见反馈

文档内容是否对您有帮助?

如您有其它疑问,您也可以通过华为云社区问答频道来与我们联系探讨