iam身份与操作用户对应关系-j9九游会登录

华为云统一身份认证服务(identity and access management,简称iam)提供不同类型的身份,iam提供的身份包括:iam用户、iam委托、云服务委托、iam身份中心、联邦用户。

不同的操作用户身份在进行操作时,上报到cts审计日志中的“操作用户”信息有区别,以下展示不同身份的“操作用户”的操作用户名称(user.name字段)、身份id(principal_id字段)格式规范:

|

操作用户身份 |

身份类型(type) |

操作用户名称格式(user.name) |

身份id格式(principal_id) |

|---|---|---|---|

|

iam用户 |

user |

|

|

|

iam委托 |

assumedagency |

|

|

|

云服务委托 |

assumedagency |

|

|

|

iam身份中心 |

assumedagency |

|

|

|

联邦用户 |

externaluser |

|

|

在云审计事件列表的“操作用户”一栏,可以查看对应事件的操作用户(user.name)信息。

本章节将介绍说明不同的操作用户身份在操作资源时,对应的事件列表中“操作用户”信息的示例,以方便用户更直观地理解操作用户信息。

iam用户身份

操作用户为“iam用户”时,审计日志中的user字段示例如下:

{

"access_key_id": "hstaz***ye2ga",

"account_id": "7e0d78c85***d0b9b7cba",

"user_name": "iamusera",

"domain": {

"name": "iamdomainb",

"id": "7e0d78c85***d0b9b7cba"

},

"name": "iamusera",

"principal_is_root_user": "true",

"id": "f36972ced***d619f1214",

"principal_urn": "iam::7e0d78c85***d0b9b7cba:user:iamusera",

"type": "user",

"principal_id": "f36972ced***d619f1214"

}

在以上信息中,"user"字段记录了操作用户的信息,本示例中操作用户为"iamusera"(name字段)。在以上信息中,可以重点关注如下字段:

|

字段名 |

说明 |

|---|---|

|

user_name |

操作用户的用户名称。在控制台右上角用户名的下拉选项中,选择“我的凭证”,在我的凭证页面中获取“iam用户名”。本示例中为"iamusera"。 |

|

name |

|

|

id |

操作用户的用户id。在控制台右上角用户名的下拉选项中,选择“我的凭证”,在我的凭证页面中的“iam用户id”。本示例中为"f36972ced***d619f1214"。 |

|

principal_id |

操作用户的身份id。格式为 user-id。本示例中为"f36972ced***d619f1214"。 |

|

principal_urn |

操作用户身份的urn。格式为 iam:: |

|

domain.name |

操作用户的账号名称。在控制台右上角用户名的下拉选项中,选择“我的凭证”,在我的凭证页面中的“账号名”。本示例中为"iamuserb"。 |

|

domain.id |

操作用户的账号id。在控制台右上角用户名的下拉选项中,选择“我的凭证”,在我的凭证页面中的“账号id”。本示例中为"7e0d78c85***d0b9b7cba"。 |

|

account_id |

iam委托身份

操作用户为“iam委托身份”时,审计日志中的user字段示例如下:

{

"access_key_id": "hstab***6deeb",

"invoked_by": [

"service.console"

],

"account_id": "302893da***5a7453e5733",

"domain": {

"name": "hc_beta_***",

"id": "302893da***5a7453e5733"

},

"name": "hc_beta_***/agencyname",

"session_context": {

"attributes": {

"created_at": "1724744585642",

"mfa_authenticated": "false"

},

"assumed_by": {

"principal_id": "3cd5b27548***a58b5801d9d"

}

},

"principal_urn": "sts::302893da***5a7453e5733:assumed-agency:agencyname/null",

"type": "assumedagency",

"principal_id": "40c79f4571***8bc54784b61:null"

}

在以上信息中,"user"字段记录了操作用户的信息,本示例中操作用户为"hc_beta_***/agencyname"(name字段)。在以上信息中,可以重点关注如下字段:

|

字段名 |

说明 |

|---|---|

|

name |

操作用户的用户名称。格式为 |

|

principal_id |

操作用户的身份id。格式为 |

|

principal_urn |

操作用户身份的urn。iam委托身份的格式为sts:: |

|

session_context.assumed_by.principal_id |

被委托方账号在iam "切换角色" 的用户id。详情请参见切换角色(被委托方操作)。 |

云服务委托身份

操作用户为“云服务委托身份”时,审计日志中的user字段示例如下:

{

"access_key_id": "hstar***lg6fc",

"account_id": "302893da***53e5733",

"domain": {

"name": "hc_beta_***",

"id": "302893da***53e5733"

},

"name": "hc_beta_***/servicelinkedagencyforcloudtraceservice",

"session_context": {

"attributes": {

"created_at": "1724744380046",

"mfa_authenticated": "false"

},

"assumed_by": {

"service_principal": "service.cts"

}

},

"principal_urn": "sts::302893da***53e5733:assumed-agency:servicelinkedagencyforcloudtraceservice/302893da***53e5733",

"type": "assumedagency",

"principal_id": "4bc820d3***b786c83:302893da***53e5733"

}

在以上信息中,"user"字段记录了操作用户的信息,本示例中操作用户为"hc_beta_***/servicelinkedagencyforcloudtraceservice"(name字段)。在以上信息中,可以重点关注如下字段:

|

字段名 |

说明 |

|---|---|

|

name |

操作用户的用户名称。格式为 |

|

principal_id |

操作用户的身份id。格式为 |

|

principal_urn |

操作用户身份的urn。格式为sts:: |

|

session_context.assumed_by.service_principal |

委托云服务的名称。格式为service. |

iam身份中心身份

操作用户为“iam身份中心身份”时,审计日志中的user字段示例如下:

{

"access_key_id": "hsta9***ckg7e",

"invoked_by": [

"service.console"

],

"account_id": "302893da***53e5733",

"domain": {

"name": "hc_beta_***",

"id": "302893da***53e5733"

},

"name": "hc_beta_***/sysreservedv3_evs-fullaccess-***",

"session_context": {

"attributes": {

"created_at": "1724744395079",

"mfa_authenticated": "false"

},

"assumed_by": {

"service_principal": "service.identitycenter"

}

},

"principal_urn": "sts::302893da***53e5733:assumed-agency:sysreservedv3_evs-fullaccess-***/identitycenterusername",

"type": "assumedagency",

"principal_id": "dbc60d8***ef5fd807:***"

}

在以上信息中,"user"字段记录了操作用户的信息,本示例中操作用户为"hc_beta_***/sysreservedv3_evs-fullaccess-***"(name字段)。在以上信息中,可以重点关注如下字段:

|

字段名 |

说明 |

|---|---|

|

name |

操作用户的用户名称。服务关联委托身份的格式为 |

|

principal_id |

操作用户的身份id。格式为 |

|

principal_urn |

操作用户身份的urn。格式为sts:: |

|

session_context.assumed_by.service_principal |

委托云服务的名称。固定为service.identitycenter。 |

联邦用户身份

操作用户为“联邦用户身份”时,审计日志中的user字段示例如下:

{

"access_key_id": "hstax***3ibzb",

"account_id": "797c8fc3c***2dc6bf70bd",

"domain": {

"name": "***",

"id": "797c8fc3c***2dc6bf70bd"

},

"name": "provider_name/usera",

"session_context": {

"federation_data": {

"identity_provider": "provider_name",

"protocol": "saml",

"group_ids": [

"fedf7a460***46451be85"

]

}

},

"principal_urn": "sts::797c8fc3c***2dc6bf70bd:external-user:provider_name/usera",

"type": "externaluser",

"principal_id": "provider_name:usera"

}

在以上信息中,"user"字段记录了操作用户的信息,本示例中操作用户为"provider_name/usera"(name字段)。在以上信息中,可以重点关注如下字段。

|

字段名 |

说明 |

|---|---|

|

name |

操作用户的用户名称。格式为 |

|

principal_id |

操作用户的身份id。格式为 |

|

principal_urn |

操作用户身份的urn。格式为 sts:: |

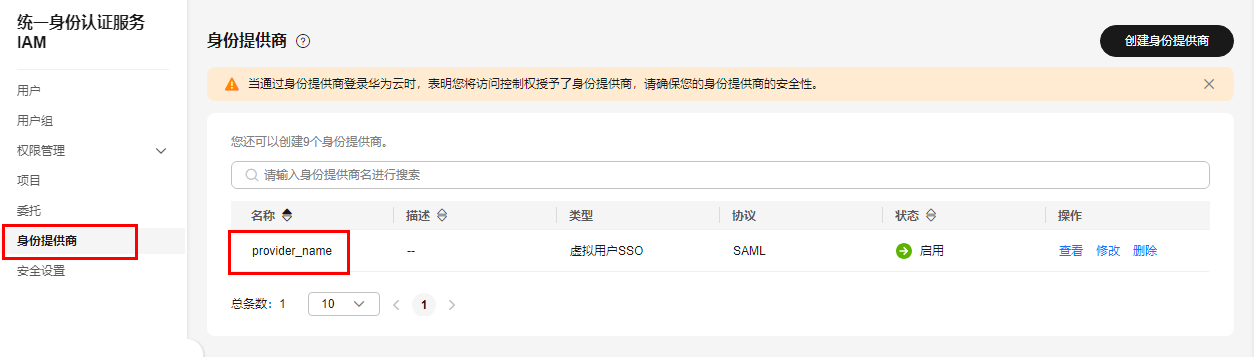

idp_id是指iam身份提供商名称。idp_id获取方式:进入统一身份认证服务控制台,在身份供应商页面查看身份供应商名称(idp_id)。

相关文档

意见反馈

文档内容是否对您有帮助?

如您有其它疑问,您也可以通过华为云社区问答频道来与我们联系探讨